アプリケーション異常で検知可能です。

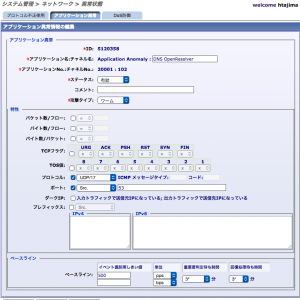

Webの システム管理 > ネットワーク > 異常状態 > [tab]アプリケーション異常 にて新規設定を追加します。

攻撃タイプを”ワーム”にしてください。

ベースラインが閾値になります。この例だとDNSクエリの応答パケット(送信元ポート udp/53)が 500pps を超えると検知します。値は調整してください。

検知スコープが”ホーム”の場合、発信元がホームネットワークに該当する場合に検知対象となります。

(ホームネットワークは システム管理 > ネットワーク > ホームネットワーク で設定します)

設定後、ディスパッチを行います。

(システム管理 > 構成 にて実施)

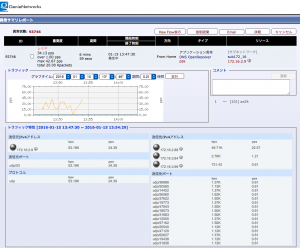

閾値をこえるDNSクエリへの応答パケットが発生した場合、このように検知します。

(画面例はテストのため閾値を低くしています)