特定のセグメントのなかに大量の通信を行っているホストやASを継続して可視化したいという場合は、サブネットワークを利用すると便利です。

ホスト毎であればトップトーカーを使うと便利です。

AS毎であればOrigin ASNレポートが便利です。

下記スライドの”SUB-NETWORK TRAFFIC ANALYSIS”を参考にしてください。

特定のセグメントのなかに大量の通信を行っているホストやASを継続して可視化したいという場合は、サブネットワークを利用すると便利です。

ホスト毎であればトップトーカーを使うと便利です。

AS毎であればOrigin ASNレポートが便利です。

下記スライドの”SUB-NETWORK TRAFFIC ANALYSIS”を参考にしてください。

運用で便利なAS分析レポートの例です。

末尾のスライドにレポート画面例とその設定例があります。

経路分析用およびDoS防御用のBGPセッションの状態を表示します。

書式

show ip { bgp | atm-bgp } summary [<ipv4-address>]

パラメータ

| キーワード | 説明 |

|---|---|

| bgp | atm-bgp | 経路分析用BGPセッションを表示する場合はbgp,DoS防御用の場合はatm-bgpを指定します。 |

| <ipv4-address> | 対象のエクスポータあるいはリダイレクションルータのIPv4アドレスを指定します。指定しなかった場合は,該当するすべてのBGPセッションの状態を表示します。 |

デフォルト設定

なし

コマンドモード

Enable Mode

説明

注意事項

実行例

# show ip bgp summary 192.168.0.200

==================================================

BGP session to Exporter 192.168.0.200

local as: 65001

peer as: 65001

peer ip addr: 192.168.0.210

state is in: Established State

send open pkt: 3

send notification pkt: 0

send keepalive pkt: 2701

receive open pkt: 3

receive update pkt: 6523223

receive notification pkt: 0

receive keepalive pkt: 1297

receive error bgp pkt: 0

holdtime expired count: 0

keepalive expired count: 0

incoming session count: 3

disconnection session count: 217300

current ip prefix number: 472586

current ipv6 prefix number: 5330

==================================================

#

# show ip atm-bgp summary 192.168.0.211

==================================================

BGP session to Peer 192.168.0.211

local as: 65002

peer as: 65001

state is in: Established State

send open pkt: 8072

send update pkt: 8

send notification pkt: 8066

send keepalive pkt: 29393

receive open pkt: 2

receive update pkt: 1

receive notification pkt: 8066

receive keepalive pkt: 14697

receive error bgp pkt: 0

holdtime expired count: 5

keepalive expired count: 0

incoming session count: 8072

disconnection session count: 13510

==================================================

#

GenieATMはA10 Thunder TPSやRadware DefensePro等のミチゲーションデバイスと連携してDDoS攻撃を防御する機能を持っています。

ブラックホールポリシーと同様のミチゲーションポリシーをあらかじめ定義しておき,特定のホストへの攻撃を検知したときに当該ホストへのトラフィックへの経路をミチゲーションデバイスに向けることで防御を行います。

デバイス連携の自動ミチゲーションを有効にしていたにもかかわらず,防御対象のIPアドレスに対する攻撃が検出されたときに,ポリシーが発動しない場合があります。その場合,すでに発動中のミチゲーションアクションによりポリシーに設定したデバイスの帯域が埋まっている可能性があります。

ミチゲーションデバイス連携ポリシーの設定画面には,下のような帯域設定項目があります。これは,デバイスのキャパシティを超えて異常トラフィックが流れ込まないようにするための機能です。

例えば,帯域を1Gbpsに設定しているデバイスに現在発動中のミチゲーションにより合計1Gbps超のトラフィックがすでに流入している場合,当該デバイスについて新たなミチゲーションは発動されません。ただし,ブラックホールポリシーなどほかのタイプのポリシーが定義されている場合は,そちらが発動します。

GenieATMでは,2つの目的でBGPピアと接続します。

ひとつは,隣接ネットワークなどAS関連のレポート作成時に参照されるBGP経路テーブルを取得するため,もうひとつは,DDoS攻撃緩和(Mitigation)時に経路変更の通知(Diversion)を行うためです。前者はコレクタモジュール,後者はコントローラモジュールから接続するため,それぞれ個別のBGP接続が必要になります。

GenieATMが1台構成などのケースで1台のルータに対してコントローラと内蔵コレクタからBGP接続が必要なときは,注意が必要です。一組のIPアドレス間に2本のBGPセッションを張ることはできないため,DDoS攻撃緩和用のBGP接続に経路テーブル取得用とは異なるインターフェイス(IPアドレス)を指定します。

GenieATMにはもともと2つのイーサーネットポートが実装されているので,これらを使い分けることで異なるIPアドレスを指定できますが,別の方法として,同じ物理ポートにセカンダリIPアドレスを付与する方法もあります。以下のオペレーションではEthernet 0にセカンダリIPアドレス172.16.2.99を付与しています。このIPアドレスは,BGPピアの定義画面ではインターフェイスeth0:0として表示されています。

ATM_6367 # configure terminal ATM_6367 (config)# interface ethernet 0 ATM_6367 (config-if)# ip address 172.16.2.99 255.255.255.0 secondary ATM_6367 (config-if)# exit ATM_6367 (config)# show running #### show running configure #### ! ! hostname ATM_6367 enable password 7 XXXXXX clock timezone JST 9 password XXXXXX ! interface ethernet 0 ip address 172.16.2.50 255.255.255.0 ip address 172.16.2.99 255.255.255.0 secondary ! interface ethernet 1 ip address 172.16.4.50 255.255.255.0 ! ! (中略) ATM_6367 (config)#

このトピックでは,GenieATMのBGPの仕様をご説明します。GenieATM ISP版は,AS経路分析レポート作成時に参照する経路テーブルの取得とDDoS攻撃の緩和(Mitigation)のための経路注入という2つの機能ためにBGPピアを確立しますが,BGPの仕様はほぼ共通です。

GenieATMは対向ルータからのOPENメッセージを受け付けません。BGPのピアは常にGenieATM側から開始されることになります。

GenieATMは以下のタイマー設定でBGPピアのネゴシエーションをします。

対向側がより短いタイマー値を提示した場合はプロトコルに従って短い方に合わせます。また,Keepalive間隔は明示的にOPENメッセージには含まれませんが,Holdtimeの3分の1となります。

GenieATMは,iBGP,eBGPに関わらずデフォルトでマルチホップに対応しています。

一般的にはeBGP接続は外部ASとの境界ルータにおいて使用されるためTTLは1に設定されます。しかし,GenieATMが境界ルータの役割を担うことはなく,GenieATMとの接続においてeBGPが選択されるのは,直接BGPピアを張っていないルータと経路情報をやり取りするため(iBGPでは受信した経路はフォワードされない)なので,このような仕様になっています。

AS経路分析用のBGPピアはコレクターから張られるため,GUIで行った設定を有効にするためにディスパッチを行う必要があります。一方,DDoS攻撃の緩和用のBGPピアはコントローラから張られるため,GUI設定直後に有効になります。詳しくは構成のディスパッチとはを参照してください。

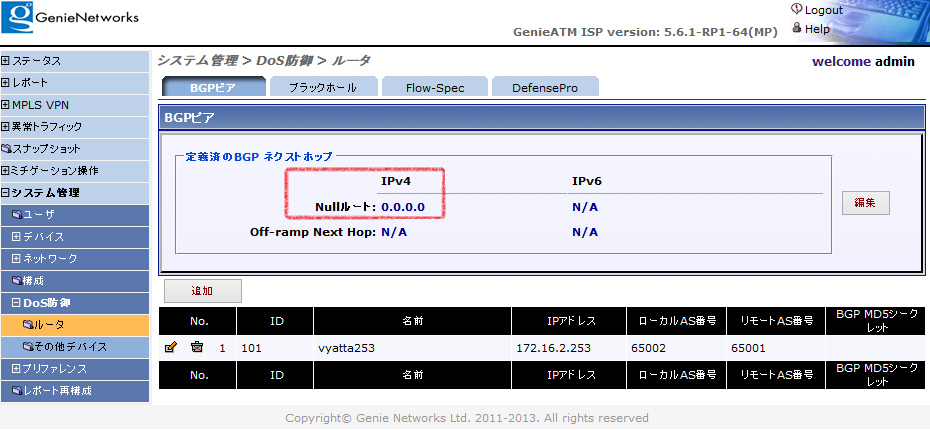

DoS攻撃防御のためのブラックホールルーティングにおいてNullルートのIPアドレスに0.0.0.0を設定すると,DoS防御が発動されてもルート変更が有効にならないケースがあります。

これは,ルータが0.0.0.0のアドレスをNext Hopとして採用しないことが原因の場合があります。このときの動作はルータの実装に依りますが,たとえば,vyattaでは以下のようなログが出力されて,失敗します。

Apr 8 05:31:18 vyatta254 bgpd[2322]: 172.16.2.8 rcvd UPDATE w/ attr: nexthop 0.0.0.0, origin i, localpref 255, metric 0, community 1:1,path Apr 8 05:31:18 vyatta254 bgpd[2322]: 172.16.2.8 rcvd UPDATE about 20.1.0.0/24 -- DENIED due to: martian next-hop;

そのため,Nullルートとしては0.0.0.0以外のIPアドレスを設定するようにしてください。